今月のキーメッセージ

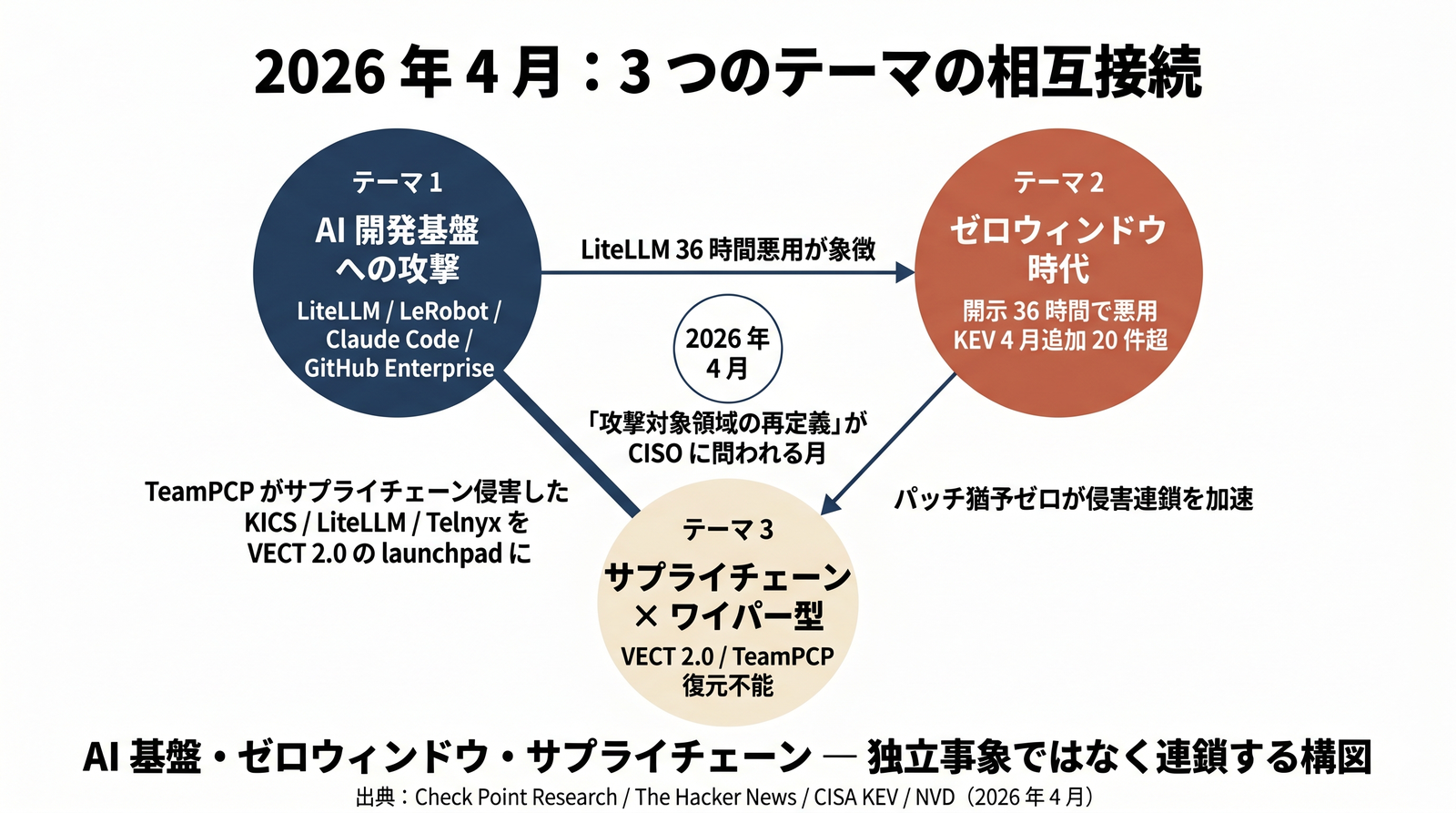

2026年4月を振り返ると、3つの潮流が鮮明になりました。第1に、LLMゲートウェイ1やAIコーディングツールなど「AIを動かす基盤」そのものが攻撃対象として台頭したこと。第2に、脆弱性公開から実攻撃確認まで36時間という「ゼロウィンドウ時代」が現実のものとなり、パッチ対応を前提とした防御の限界が露わになったこと。第3に、サプライチェーン経由の侵害が拡大し、ランサムウェアが暗号化できずにワイパーとして機能する新形態が登場したことです。「攻撃対象領域の再定義」をCISOが急ぐ必要があります。

テーマ1:AIインフラが攻撃標的に——LLMゲートウェイ・ロボティクス基盤・コーディングエージェントで重大欠陥が集中

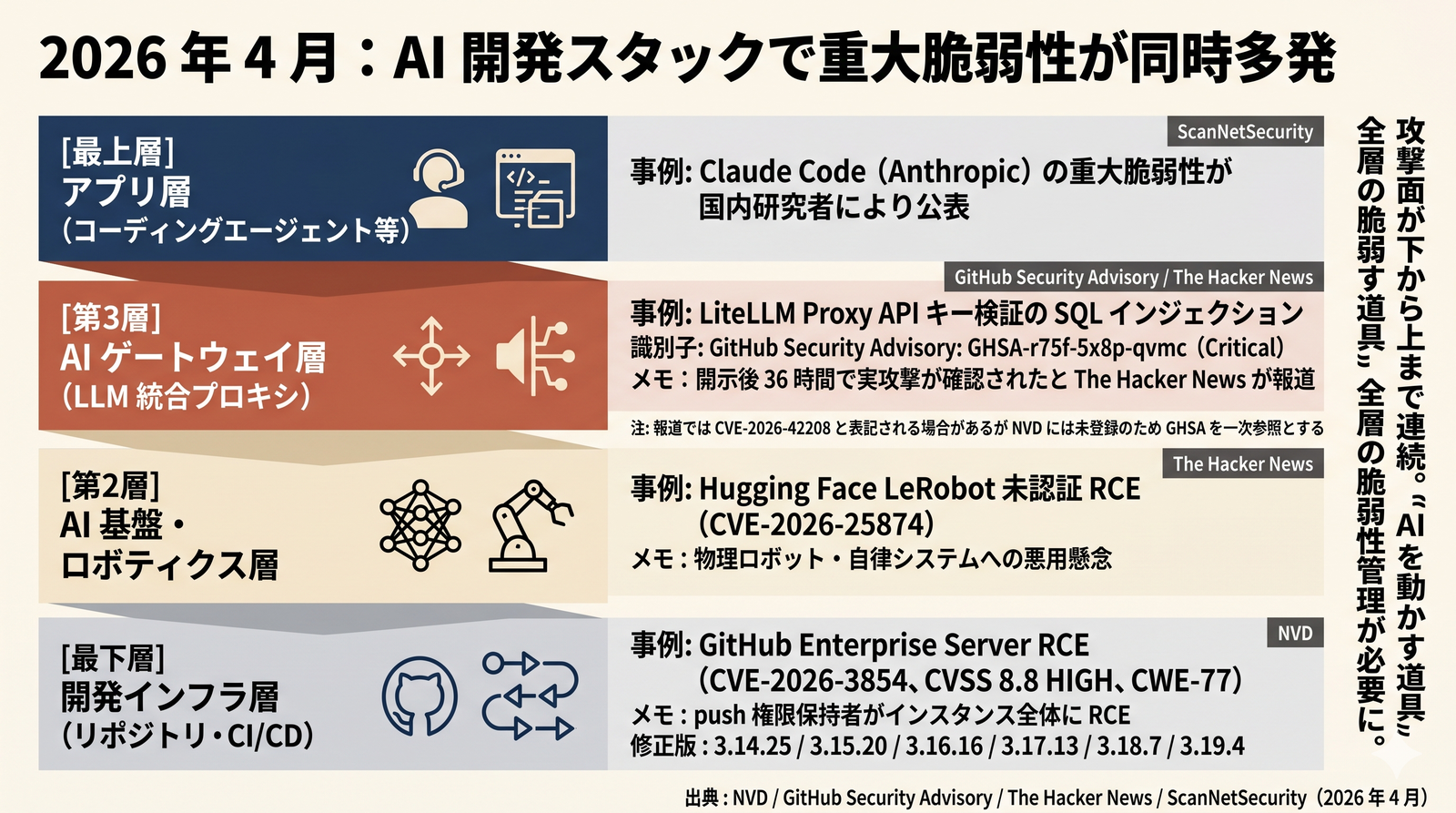

2026年4月は「AI×セキュリティ」の意味合いが大きく変わった月として記憶されるかもしれません。AI活用を支える基盤ツール自体に、重大な脆弱性が相次いで報告されたからです。

最も衝撃的だったのは、複数のLLMプロバイダー(OpenAI・Anthropic・Azureなど)への接続を一元管理するオープンソースのLLMゲートウェイであるLiteLLMに発見された SQL インジェクション脆弱性(GitHub Security Advisory GHSA-r75f-5x8p-qvmc、Critical)です。The Hacker News の報道によれば、脆弱性の公表から 36 時間で実攻撃が確認されたと伝えられています。LiteLLMは企業のAI統合基盤に深く組み込まれるケースが多く、プロキシデータベースに保存されたAPIキーやプロンプト履歴が狙われるリスクがあります。

次いで、Hugging Face のオープンソースロボティクス基盤 LeRobot でも、未認証の攻撃者がリモートからコードを実行できる重大な脆弱性(CVE-2026-25874)が公表されました。物理ロボットや自律システムへの悪用が懸念されます。

さらに、Anthropic のコーディングエージェント Claude Code にも重大な脆弱性が存在することを、国内のエーアイセキュリティラボが公表したと ScanNetSecurity が報じています。開発者がAIエージェントに依存する機会が増えるなか、エージェント自体の安全性検証が遅れているという構造的な問題を浮き彫りにしています。

加えて、GitHub Enterprise Server でもRCE脆弱性(CVE-2026-3854、CVSS 8.8 HIGH、CWE-77 コマンドインジェクション)が発見されました。リポジトリへの push 権限を持つ認証済みユーザー(内部者・侵害済みアカウント)が単一の git push 操作でインスタンス全体へのリモートコード実行を達成できる構造的な欠陥で、数百万のプライベートリポジトリが格納される Enterprise インスタンスに影響が及ぶと報じられています。GitHub.com はパッチ適用済みですが、Enterprise Server を自社運用する組織は手動アップデートが必要です。

これらを一言でまとめれば、「AIを使う側のリスク管理」から「AIを動かすインフラの守り方」へと、セキュリティの焦点が急速に移動しているといえます。

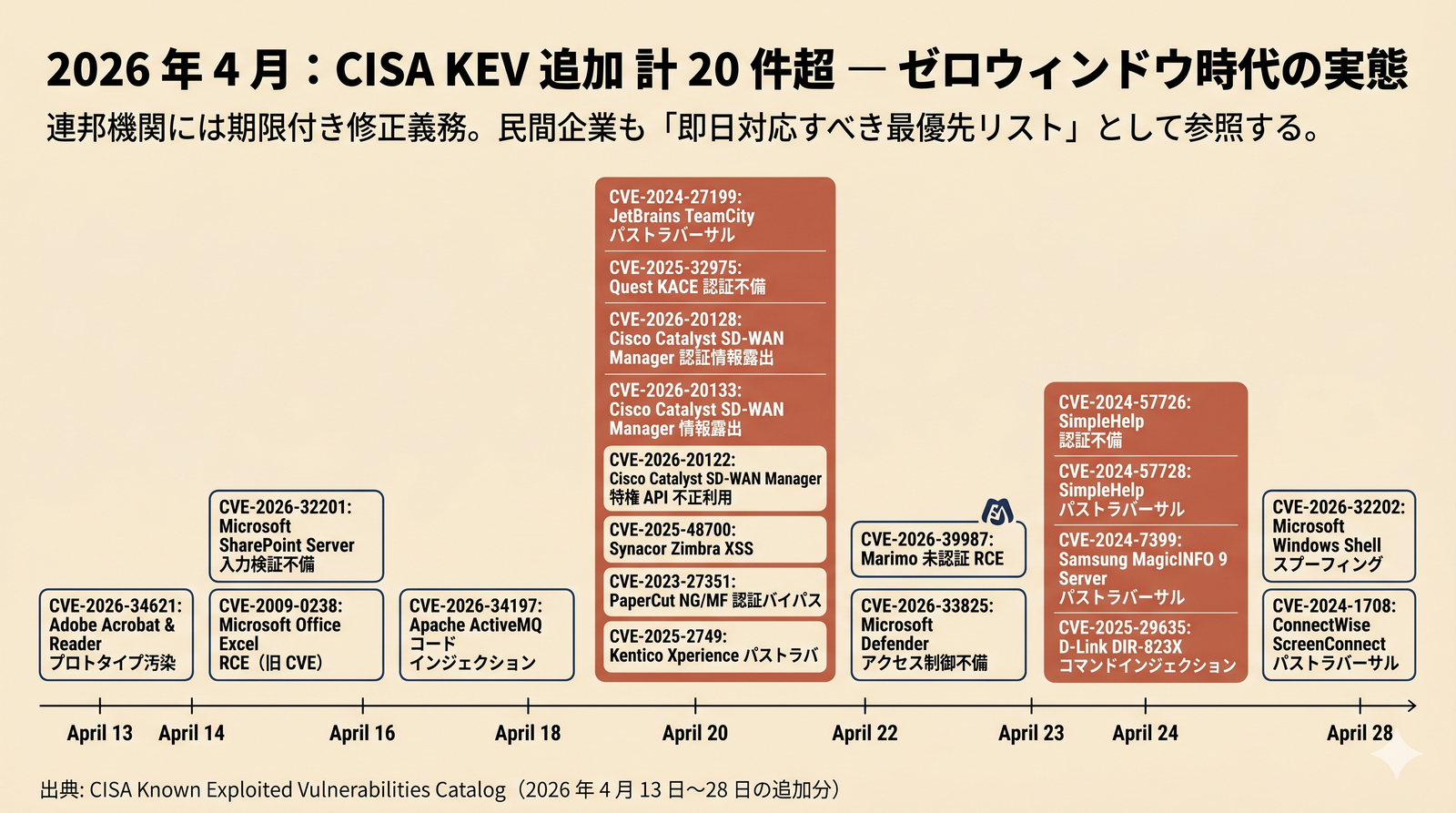

テーマ2:ゼロウィンドウ時代の到来——公開から36時間で悪用、パッチ対応の前提が崩壊しつつある

LiteLLMの事例が象徴するように、4月は「脆弱性公開からパッチ適用までの猶予期間」が事実上消滅しつつある現実を突きつけました。

CISAは4月中に複数回にわたってKEVカタログ2に脆弱性を追加し、連邦機関に対して期限付きの対応を義務付けました。主な追加は以下のとおりです。

- ConnectWise ScreenConnect(遠隔PC管理ツール)のパストラバーサル脆弱性(CVE-2024-1708)

- Microsoft Windowsの保護機構回避脆弱性(CVE-2026-32202)

- Microsoft Defenderのアクセス制御不備(CVE-2026-33825)

- Samsung MagicINFO 9 Server(デジタルサイネージ管理サーバ)のパストラバーサル(CVE-2024-7399)

- SimpleHelp(RMM3ツール)の認証不備・パストラバーサル(CVE-2024-57726/CVE-2024-57728)

- Marimo(PythonノートブックOSS)のRCE脆弱性(CVE-2026-39987)

RMM(リモート監視・管理)ツールであるConnectWiseやSimpleHelpが繰り返しKEVに追加されていることは、IT運用基盤そのものが攻撃者に悪用される構造的な問題を示しています。RMMが侵害されると、管理対象の顧客全社への横展開が可能になるため、MSP(ITサービス企業)を利用する中堅・中小企業も等しくリスクにさらされます。

SecurityWeekが「Mythos Moment」として論じているように、このフェーズではパッチ適用が追いつかないことを前提として、NDR4(ネットワーク検知・対応)などの封じ込め戦略を組み合わせることが現実的な対策として浮上しています。

テーマ3:サプライチェーン攻撃とワイパー型ランサムウェアの変容

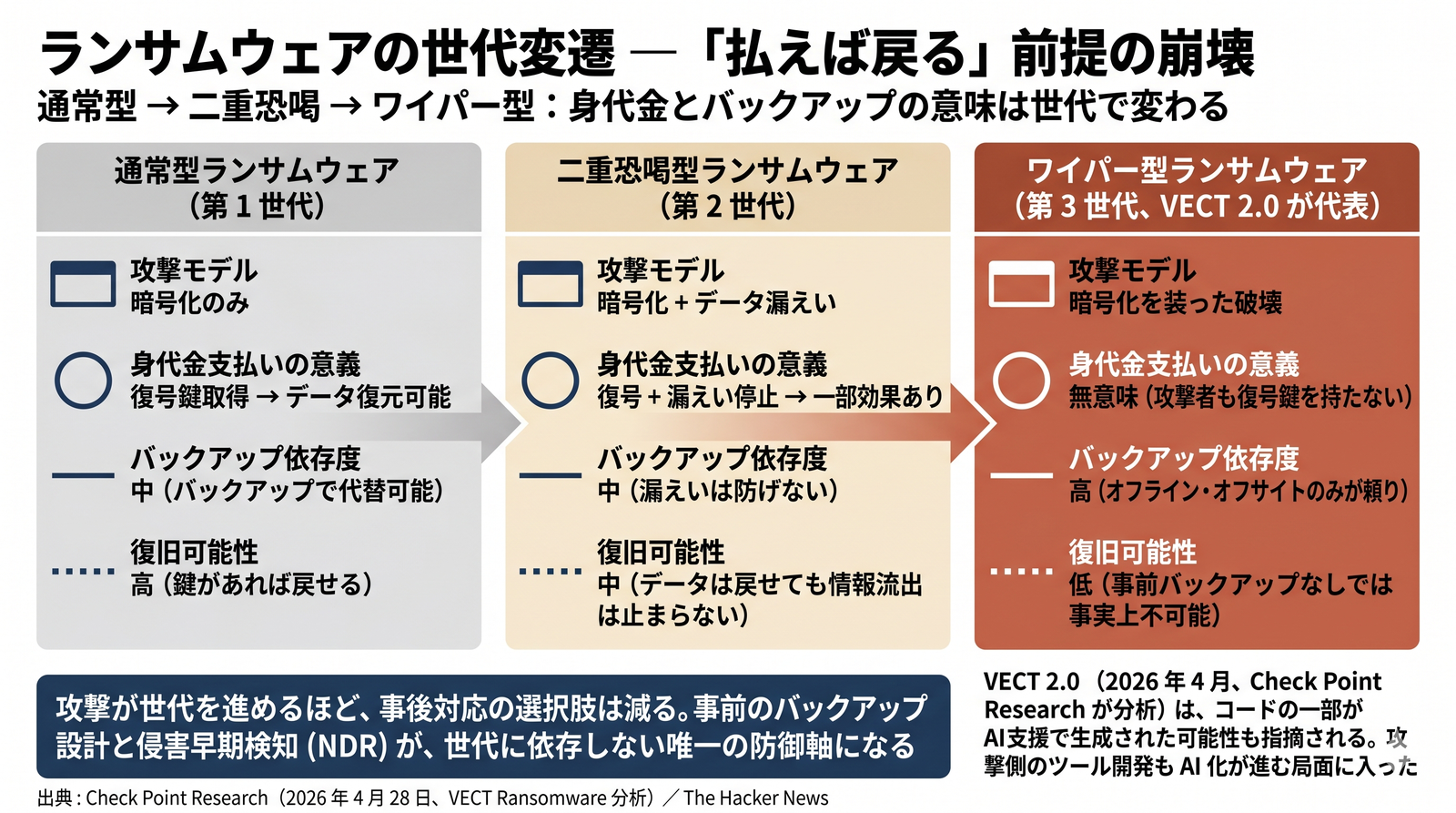

4月には、ソフトウェアサプライチェーンを経由した侵害と、復号不能なワイパー型ランサムウェア5の登場という2つの事象が重なりました。

アプリケーションセキュリティ企業 Checkmarx(SAST・SCA などコードセキュリティツールのベンダー)が、GitHub 環境からデータが外部流出したことを確認したと報じられています。攻撃者は悪意あるコードを公開した後、時間差で侵害を完了したとされ、サプライチェーン攻撃の典型的な手口が改めて示されています。

一方、VECT 2.0 と呼ばれるランサムウェアは、暗号化処理の設計欠陥により大きいファイルが復元不可能な状態となり、事実上のワイパーとして機能すると Check Point Research が分析しています。欠陥は Windows・Linux・ESXi の全バリアントに共通しており、攻撃者自身でも復号鍵を保持できない構造のため、身代金を支払っても復元できないと指摘されています。Check Point はさらに、サプライチェーン攻撃グループ TeamPCP が侵害した KICS・LiteLLM・Telnyx を踏み台に VECT 2.0 が展開されていたと報告しており、テーマ 1 で取り上げた LiteLLM 脆弱性とランサムウェア展開が直接接続する構図が浮かび上がっています。コードの一部が AI 支援で生成された可能性にも触れられており、「AI が攻撃側の道具になる」局面を示す事例としても注視に値します。「身代金を払っても復号できない」という事態は、ワイパー型ランサムウェアへの対策として、オフライン・オフサイトバックアップの有無が組織の生死を分けることを改めて示しています。

国内では メディカ出版 が ランサムウェア攻撃を受け、合計 77 万 2,000 件の個人情報が漏えいした可能性があると公表しました。医療関連出版社への攻撃が続いており、業界全体での対策強化が求められます。

国内動向の総括

4月の国内では、以下の動向が特筆されます。

- メディカ出版ランサムウェア被害: 77万2,000件超の個人情報漏えい可能性が公表されました。医療・出版分野での被害が続いており、改正個人情報保護法上の報告義務対応も含め、業界の危機意識の向上が急務です

- Claude Code脆弱性の国内発見: エーアイセキュリティラボ 安西真人氏がAnthropicのコーディングエージェントに重大な脆弱性を発見し公表しました。日本のAIセキュリティ研究コミュニティの存在感を示す事例として注目されます

- Cisco ASA/FTDの継続的なリスク: CVE-2025-20333/CVE-2025-20362についてJPCERT/CCが更新版注意喚起を発令しました。一度侵害された場合は修正版へのアップデート後も永続的な攻撃を可能とする機能が埋め込まれている可能性があるとされており、パッチ適用だけでは対応が完結しない点が重要です

- 中堅・中小のAIエージェント導入調査: ノークリサーチの調査で、AIエージェントを既に導入している中堅・中小企業の併用ツール実態が明らかになりました。導入の広がりとセキュリティ評価の遅れという構図が続いています

規制・ガバナンスのアップデート

CISAによるOT向けゼロトラスト適用ガイダンスが、国防総省・エネルギー省・FBI・国務省との共同文書として公開されました。IT環境向けに設計されたゼロトラスト原則をOT(制御システム)環境に適用する際の方法論を提示しており、製造業・エネルギー・公共インフラのセキュリティ担当者にとって重要な参照文書となります。

国内では、当ブログで今月、経産省サイバーセキュリティ経営ガイドライン最新版の重要10項目解説や改正個人情報保護法の実務対応、AI規制の日米欧比較(EU AI Act・NIST AI RMF・AI事業者ガイドライン)など規制・ガバナンス系の記事を集中的に公開しました。「どこからどう手をつけるか」という実務目線のニーズの高さを実感しています。

また、米国では CISA のランサムウェア対策専門家が政治的な理由で職を追われたと ScanNetSecurity が報じています。行政環境の変化がサイバーセキュリティ政策に与える影響として、今後も注視が必要です。

来月の見通し

2026年5月は以下の3点が焦点になると予測します。

第1に、AIエージェント基盤のセキュリティ標準化の加速です。LiteLLM・LeRobot・Claude Codeと立て続けに重大脆弱性が発覚した流れを受け、AIゲートウェイや基盤ツールに対するセキュリティ評価基準の策定や、SBOM(ソフトウェア部品表)のAI拡張(AI-BOM)の議論が本格化する可能性があります。

第2に、ゼロウィンドウを前提とした防御設計への移行です。NDRやマイクロセグメンテーション、継続的なアイデンティティ検証など「パッチが当たるまでの猶予がない前提の防御」への投資を検討する企業が増えると見られます。

第3に、国内の個人情報漏えい対応の厳格化です。改正個人情報保護法の施行運用が進むなか、メディカ出版のような大規模事案が続けば、個人情報保護委員会の行政指導事例の蓄積が進む見込みです。自社の72時間以内報告フローが整備済みかを確認しておく必要があります。

編集後記

今月は「AIを守る」「AIを使って守る」「AIを攻撃から守る」という3つの軸が同時進行した、記事を書くのにやりがいのある月でした。LiteLLMのような新興OSSが企業のAI統合基盤に深く組み込まれながら、セキュリティ評価が追いついていない現実は、技術選定の意思決定に関わる情シス・CISOの方々に強く問いかけるものがあります。5月は引き続き「エージェント時代のセキュリティ設計」を深掘りしていきます。

一枚要約

2026年4月は、LLMゲートウェイ(LiteLLM)・ロボティクス基盤(LeRobot)・コーディングエージェント(Claude Code)というAI基盤そのものへの攻撃が本格化した転換点でした。脆弱性公開から36時間以内の悪用が常態化し、パッチ対応の猶予が失われつつあります。CISOは「AIツール資産の台帳整備」「NDR等の封じ込め強化」「サプライチェーン依存先の定期検証」の3点を、来月以降の経営報告の優先議題として位置づけるべきといえます。

今日着手できる3アクション

- AIツール・OSSの依存関係を棚卸し: 自社で使用するLLMゲートウェイ・AIエージェント・コーディングアシスタントのソフトウェア一覧を確認します。

pip list・npm list・SBOMツール(例: Syft)で依存パッケージを出力し、LiteLLM・LeRobot など今月脆弱性が報告されたOSSの使用有無を確認します - GitHub Enterprise Server の更新: 自社運用している場合、CVE-2026-3854 の修正バージョン(3.14.25 / 3.15.20 / 3.16.16 / 3.17.13 / 3.18.7 / 3.19.4 以上)への更新を計画します。GitHub.com 利用のみであれば対応不要です

- CISA KEVカタログとの突合: ConnectWise ScreenConnect・SimpleHelp・Microsoft Defender・Samsung MagicINFO 9 Serverが自社環境に存在する場合、CISAのKEVカタログを参照し、各脆弱性への対応状況を担当部署に確認します

- Cisco ASA/FTD侵害痕跡の確認: Cisco ASA/FTDを運用している場合、JPCERT/CCの注意喚起(更新版)に従い、パッチ適用だけでなく侵害痕跡(IOC)の調査まで完了しているかをインシデント対応チームと確認します

AI×セキュリティの観点

2026年4月に相次いだAIツールへの攻撃は、「AI活用のリスク」が「AIを悪用した攻撃手法」だけでなく「AIを動かす基盤への攻撃」にまで広がった転換点を示しています。LLMゲートウェイが侵害されれば、接続する全LLMプロバイダーへのAPIキーとプロンプト履歴が一括流出するリスクがあります。LiteLLMの事例は、AIエージェントの権限設計と最小権限原則を、ソフトウェアサプライチェーン管理の観点からも見直す必要性を示しています。防御側でも、AIを活用した脆弱性スキャンや異常検知の高速化が進む一方で、攻撃者もAIを用いたエクスプロイト開発を短時間で行う「エージェント対エージェント」の時代が始まっています。

用語ミニ解説

- LLMゲートウェイ — 複数の大規模言語モデル(OpenAI・Anthropic・Azureなど)への接続を一元管理するプロキシ基盤。APIキー管理・ルーティング・ログ記録を担い、企業のAI統合の要となる。侵害されると接続先全LLMへのアクセス権が奪われるリスクがある。 ↩

- KEVカタログ — CISAが公開する「既知の悪用済み脆弱性(Known Exploited Vulnerabilities)」の公式一覧。掲載は「実際の攻撃で悪用が確認された」ことを意味し、連邦機関には期限付きの対応が義務付けられる。民間企業でも優先パッチ適用の判断基準として活用できる。 ↩

- RMM — Remote Monitoring and Management(リモート監視・管理)の略。MSPが顧客環境を遠隔で監視・操作する基盤ツール。攻撃者に悪用されると管理対象の顧客全社への横展開が可能になる構造的リスクを持つ。 ↩

- NDR — Network Detection and Response(ネットワーク検知・対応)の略。ネットワーク上の通信を常時監視し、異常な振る舞いを検知・封じ込める製品カテゴリ。パッチ適用の猶予がないゼロウィンドウ時代において、侵害を早期に封じ込める役割が高まっている。 ↩

- ワイパー型ランサムウェア — 暗号化処理に欠陥があり、データを不可逆的に破壊するマルウェア。Check Point Research が分析した VECT 2.0 のように攻撃者自身でも復号鍵を保持できないケースでは、身代金を支払っても回復できず、オフライン・オフサイトバックアップのみが唯一の回復手段となる。 ↩

参考リンク

- CISA Known Exploited Vulnerabilities Catalog

- Adapting Zero Trust Principles to Operational Technology — CISA

- LiteLLM SQL Injection Exploited within 36 Hours of Disclosure — The Hacker News

- Hackers are exploiting a critical LiteLLM pre-auth SQLi flaw — Bleeping Computer

- Critical Unpatched Flaw Leaves Hugging Face LeRobot Open to Unauthenticated RCE — The Hacker News

- Critical GitHub Vulnerability Exposed Millions of Repositories — SecurityWeek

- GitHub fixes RCE flaw that gave access to millions of private repos — Bleeping Computer

- Checkmarx Confirms Data Stolen in Supply Chain Attack — SecurityWeek

- VECT Ransomware: Why Paying Won’t Get Your Files Back — Check Point Blog

- VECT 2.0 Ransomware Irreversibly Destroys Files Over 131KB on Windows, Linux, ESXi — The Hacker News

- CISA Orders Feds to Patch Windows Flaw Exploited as Zero-Day — Bleeping Computer

- Cisco ASA および FTD における複数の脆弱性に関する注意喚起(更新)— JPCERT/CC

- メディカ出版へのランサムウェア攻撃、合計 77 万 2,000 件の個人情報が漏えいした可能性 — ScanNetSecurity

- AI コーディングエージェント「Claude Code」に重大な脆弱性 — ScanNetSecurity

- The Mythos Moment: Enterprises Must Fight Agents with Agents — SecurityWeek

コメント