なぜ今このテーマを取り上げるか

テレワークの普及やクラウドサービスの利用拡大により、「社員は会社のネットワーク内にいるはず」という前提が崩れて久しい状況が続いています。攻撃者は社内ネットワークに侵入した後、横移動しながら重要データへ近づきます。この現実に対応するために生まれた考え方がゼロトラスト1(Zero Trust)です。新しくセキュリティを担当することになった方にとって、最初に押さえておきたい概念のひとつといえます。

基本:3行でわかるゼロトラスト

- 「どこからのアクセスも信頼しない」ことを大原則とします。

- アクセスのたびに「本当にその人か・その端末か」を確認します。

- 確認できた範囲だけに、最小限の権限でアクセスを許可します。

一言でまとめると、「信じない、常に確認する(Never Trust, Always Verify)」です。

もう少し詳しく

従来の考え方は、会社の建物に例えるなら「入口で一度だけ警備員が確認し、中に入れたら館内はどこでも自由に歩ける」という状態でした。これを境界型セキュリティ2(ペリメーターセキュリティ)と呼びます。

ゼロトラストはこれを根本から変えます。館内のすべての部屋に鍵がかかっており、入るたびに「あなたは誰か・今その部屋に入る理由はあるか」を問われるイメージです。

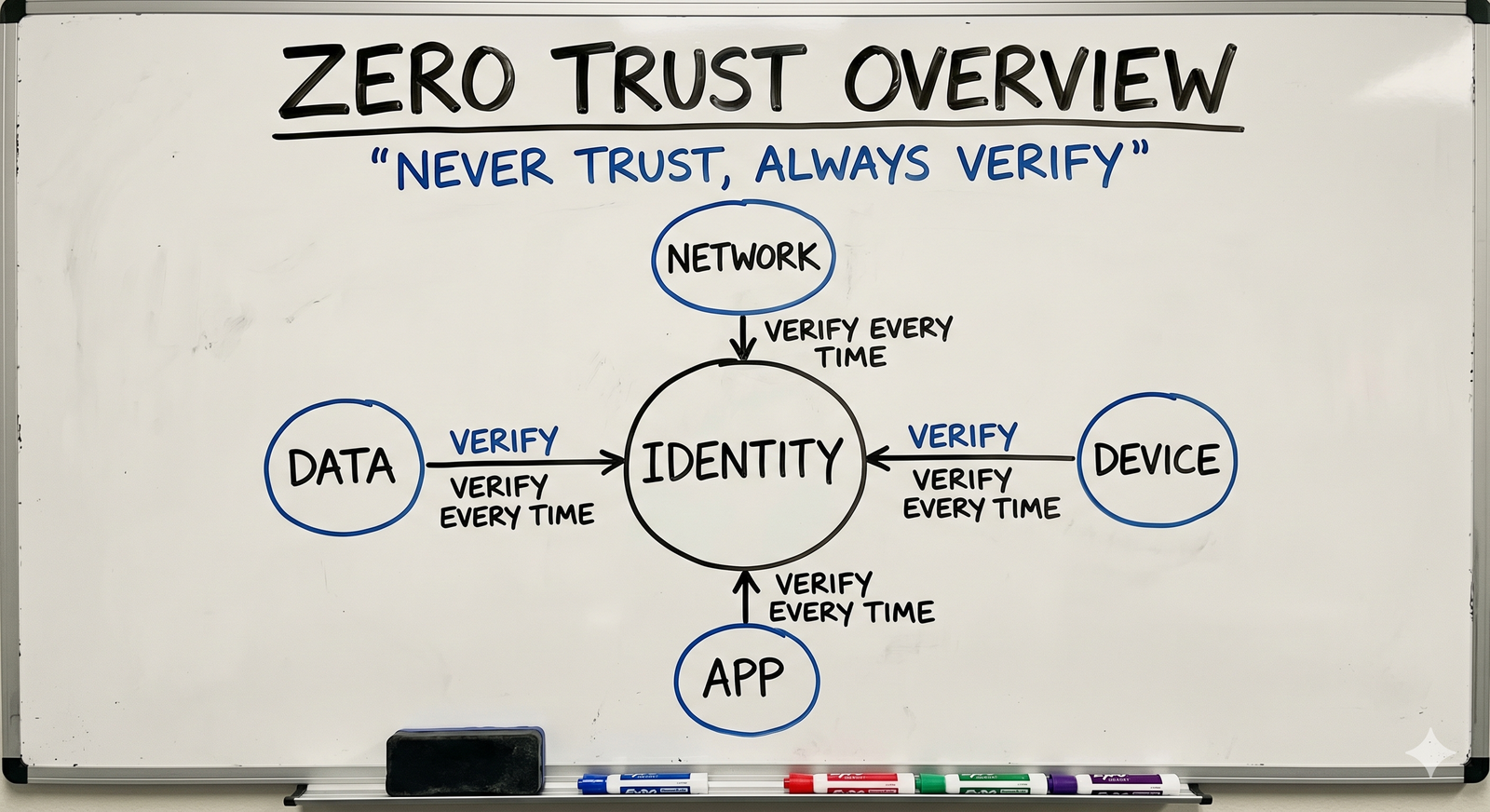

ゼロトラストを構成する主な要素を整理すると、次のようになります。

- アイデンティティ検証: ログインするユーザーが本人かどうかを毎回確認します。MFA3(多要素認証。パスワードに加えてスマートフォンへの通知など複数の手段で本人確認する仕組み)が代表例です。

- デバイスの健全性確認: アクセスに使う端末が最新のセキュリティパッチを当てているか、会社が管理する端末かどうかを確認します。

- 最小権限の原則4: 業務に必要な最低限のデータやシステムにしかアクセスできないよう制限します。

- 継続的な監視: 一度ログインが成功しても、セッション中の操作を監視し、不審な動きがあれば即座にアクセスを遮断します。

もしホワイトボードに書くなら——中央に「アイデンティティ」の円を置き、その外側に「デバイス」「ネットワーク」「アプリ」「データ」を並べます。各要素から中央に向かって矢印を引き、すべての矢印に「都度検証」と書き添えるとゼロトラストの全体像が見えてきます。

企業実務への落とし込み

ゼロトラストは一夜で達成できる「製品」ではなく、段階的に整備していく「考え方と仕組みのセット」です。今日から意識できることを三点挙げます。

1. まず ID を整理する: 社内のアカウントが誰にどれだけ発行されているか棚卸しをします。退職者のアカウントが残っているケースは非常に多く、ここから侵入されるリスクがあります。

2. MFA を有効にする: クラウドサービス(メール、ファイル共有など)へのログインに多要素認証を設定するだけで、パスワード漏洩による不正アクセスのリスクを大幅に下げられます。

3. ログを取り可視化する: 誰がいつどのシステムにアクセスしたかのログを記録・保管します。異常を検知するためにも、まず「見える化」が先決です。

よくある誤解

- 「ゼロトラスト製品を買えば完成する」は誤りです。「ゼロトラスト対応」を謳う製品は多数ありますが、製品を導入するだけで終わりではありません。組織のポリシー整備や運用ルールの見直しがセットで必要になります。

- 「VPN をやめることがゼロトラストではない」点も注意が必要です。VPN を廃止することは手段のひとつに過ぎません。ゼロトラストの本質は「常に検証する」思想の徹底であり、VPN の有無とは直接関係ありません。

- 「社内システムは安全」という思い込みを捨てることが第一歩です。クラウド化・リモートワークが進んだ今、「社内=安全」という前提はすでに機能しておらず、内部からの脅威や侵入後の横移動こそが現代の主な攻撃手口となっています。

一枚要約

- 何が起きているか: テレワーク・クラウド化により社内ネットワークの境界が実質的に消滅し、攻撃者が侵入後に横移動して重要データへ到達するケースが増えています。

- 自社への影響: 「社内=安全」という前提を維持したままでは、退職者アカウントの放置や過剰な権限付与が侵入口になるリスクがあります。

- 打つべき手: アカウント棚卸しと多要素認証(MFA)の有効化を優先し、「常に検証する」原則を段階的に組織全体へ適用していくことが現実的です。

今日着手できる3アクション

- 社内アカウントを棚卸しする: Active Directory(Windows系の ID 管理基盤)や Microsoft Entra ID/Okta などの IdP 管理画面で有効アカウント一覧を出力し、退職者・異動者のアカウントが残っていないか確認します。Microsoft Entra であれば「ユーザー → すべてのユーザー → サインイン状況」フィルターが起点になります。

- クラウドサービスに MFA を設定する: Microsoft 365 は「admin.microsoft.com → セキュリティ → MFA 管理」、Google Workspace は「admin.google.com → セキュリティ → 認証」、Slack は「ワークスペース管理 → 認証」から多要素認証を全ユーザー必須に設定します。

- アクセスログの保管設定を確認する: Microsoft Purview Audit、Google Workspace の監査ログ、AWS CloudTrail などで監査ログが有効か、保管期間が 90 日以上に設定されているかを管理画面で確認します。

次に学ぶべきこと

- IAM(Identity and Access Management)/アイデンティティ管理: ゼロトラストの核となるユーザー・権限管理の仕組みを深く理解することが次のステップです。

- SASE5(Secure Access Service Edge、ネットワーク機能とセキュリティ機能をクラウドに統合したアーキテクチャ): ゼロトラストを実装する現代的な構成として広く採用されています。

- インシデントレスポンス(対応手順の整備): 万が一侵入された際に被害を最小化するための手順を事前に準備しておくことも、ゼロトラストと並行して考えるべき重要テーマです。

AI×セキュリティの観点

生成 AI の普及によって、攻撃者は精度の高いフィッシングメールを短時間で大量生成できるようになりました。これはゼロトラストが前提とする「アイデンティティ検証」の重要性をさらに高めます。AI が生成した巧妙な偽メールでパスワードを詐取されても、MFA と継続的な監視があれば不正アクセスを防ぐ可能性が上がるためです。また、防御側でも AI を活用した異常検知(通常と異なるアクセス元・時間帯の自動検出)がゼロトラストの「継続的な監視」を補強する手段として広がっています。

用語ミニ解説

- ゼロトラスト(Zero Trust) — 「どこからのアクセスも信頼しない」を大原則とするセキュリティの考え方。場所や端末を問わず、アクセスのたびに検証と最小限の権限付与を繰り返します。 ↩

- 境界型セキュリティ(ペリメーターセキュリティ) — 社内ネットワークの入口だけを守れば内部は安全とみなす従来型の考え方。クラウドやリモートワークの普及により限界が指摘されています。 ↩

- MFA(Multi-Factor Authentication/多要素認証) — パスワードに加えて、スマートフォンへの通知や生体認証など複数の手段で本人確認する仕組み。パスワード単体が漏洩しても不正ログインを防ぐ効果があります。 ↩

- 最小権限の原則 — 業務に必要な最低限のデータやシステムにしかアクセスできないよう制限する設計方針。侵入された場合でも被害範囲を小さく抑える効果があります。 ↩

- SASE(Secure Access Service Edge) — ネットワーク機能とセキュリティ機能をクラウド上に統合したアーキテクチャ。ゼロトラストを実装する現代的な構成として広く採用されています。 ↩

コメント